Di chuyển sang Microsoft 365 là một bước chiến lược quan trọng cho các công ty muốn xây dựng lại cơ sở hạ tầng của họ và thay đổi cách tiếp cận của họ đối với quản lý phần mềm. Bạn đang muốn: Tối ưu cơ sở hạ tầng hiện tại Dễ dàng bảo trì […]

Lưu trữ danh mục: KnowledgeBase

Bạn có thể nghĩ về một hộp cát ảo giống như một vũ trụ song song trong doanh nghiệp. Đó là một môi trường kỹ thuật số biệt lập và an toàn nhằm tái tạo môi trường thực tế. Sandbox (hộp cát) có thể chạy mã và tệp thực thi theo cách giống như chúng […]

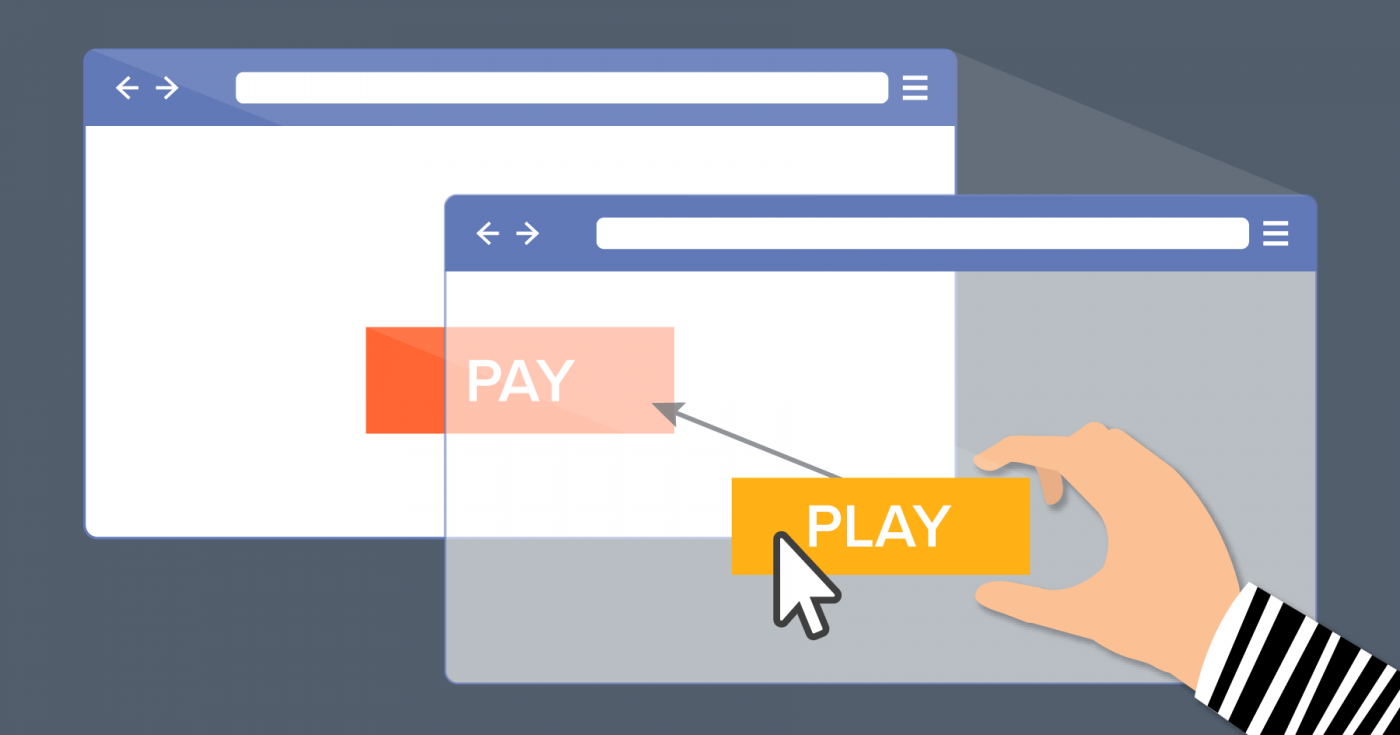

Clickjacking là một loại hình tấn công liên quan trực tiếp với người dùng và không thể diễn ra nếu không có sự tham gia của người dùng. Theo nghĩa nào đó, Clickjacking một kỹ thuật nhằm đánh cắp các “cú click” của người dùng. Kẻ tấn công có thể sử dụng kỹ thuật tấn […]

Service-level agreement (SLA) là gì? Những điều doanh nghiệp cần lưu ý trước khi chọn đơn vị cung cấp dịch vụ IT cho mình. Thỏa thuận mức dịch vụ/Service-level agreement (SLA) là một thoả thuận xác định mức độ dịch vụ mà người thuê dịch vụ mong đợi từ một nhà cung cấp dịch vụ, […]

Khi bạn thất bại trong kế hoạch nghĩa là bạn có kế hoạch thất bại. Và theo một số lượng lớn các chuyên gia an ninh kỳ cựu, ngày nay có quá nhiều tổ chức có kế hoạch thất bại trong phản ứng sự cố mạng. Đó là bởi vì khi nói đến việc ứng […]

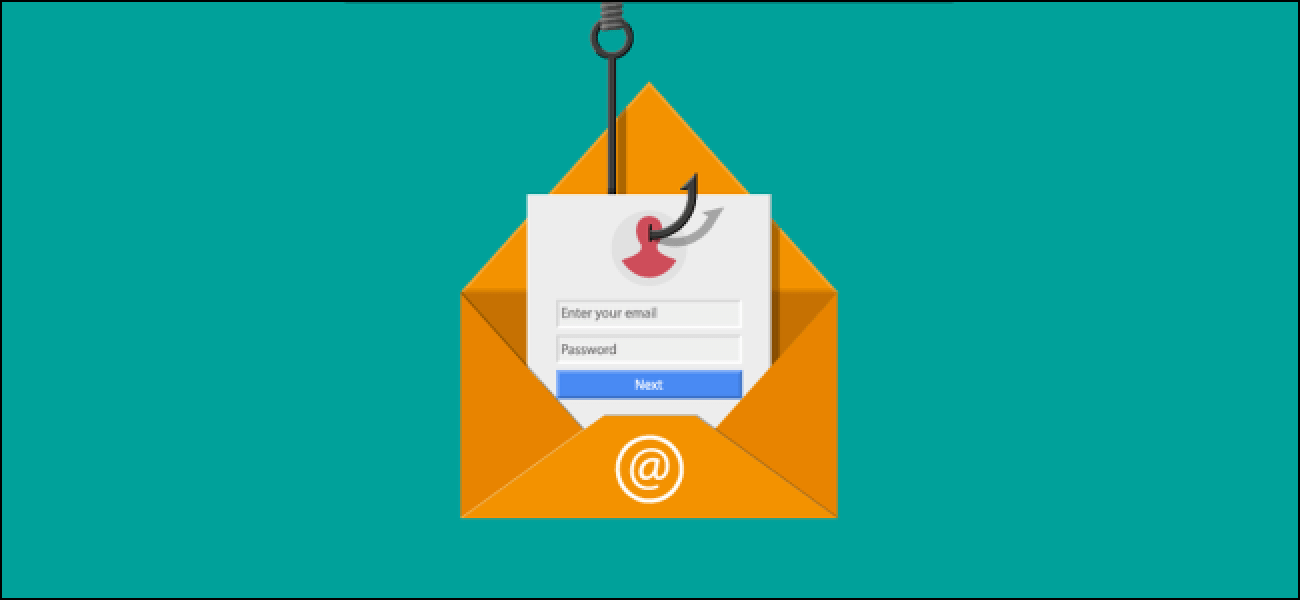

Phishing hay tấn công giả mạo là một trong những hình thức tấn công mạng hiệu quả và được các hacker ưa dùng bởi một trong yếu tố góp phần thành công của phishing chính là sự bất cẩn, vô ý của người dùng. Bài viết này giúp trang bị cho bạn kiến thức tự […]

Phòng bệnh hơn chữa bệnh, cách bảo vệ bạn khỏi phishing tốt nhất là hiểu về nó cũng như nắm được các cách tấn công chính từ đó có phương pháp phòng vệ hiệu quả. 1.Định nghĩa về phishing Phishing (Tấn công giả mạo) là hình thức tấn công mạng mà kẻ tấn công giả mạo […]

Mối đe dọa điện thoại của bạn bị hack đã trở thành một nỗi sợ hãi phổ biến. Sự thật phũ phàng lạnh lùng là giờ đây hacker có thể hack bất kỳ điện thoại nào. Với sự tiến bộ của công nghệ, nơi phát hiện ra kiến thức và thông tin thúc đẩy sự […]

Endpoint Detection and Response (EDR) là phát hiện và phản hồi điểm cuối, hay được gọi tắt là EDR, định nghĩa này bao trùm toàn bộ giao diện của an ninh mạng thương mại ngày nay. Ngoài việc phát hiện phần mềm độc hại tiên tiến, các hệ thống EDR còn liên tục theo dõi, thu thập, […]

Tìm hiểu sự khác nhau và giải pháp an ninh mạng nào là tốt nhất cho doanh nghiệp của bạn. Cách bảo vệ các tệp và mạng thông thường là firewall và phần mềm chống vi-rút / chống phần mềm độc hại mà chúng tôi trong bài này sẽ thống nhất gọi là Anti-Malware. Ngày nay, […]

- 1

- 2